Infekcja CCleaner bardziej niebezpieczna niż przypuszczano

21 września 2017, 08:28Eksperci z Talos Group ostrzegają, że kod, który zainfekował oprogramowanie CCleaner jest bardziej niebezpieczny niż początkowo sądzili. Specjaliści znaleźli bowiem drugi zestaw szkodliwego kodu, który jest pobierany po infekcji. Wydaje się, że atakuje on wybrane witryny internetowe.

Susły z plejstocenu jak wiewiór z "Epoki lodowcowej"

21 lutego 2012, 10:36To historia całkiem jak z "Epoki lodowcowej". Rosyjscy naukowcy wyhodowali rośliny z owoców sprzed ponad 30 tys. lat, ukrytych przez susła północnego jako zapasy na czarną godzinę. Zachowały się one w wiecznej zmarzlinie na brzegu Kołymy, co zrodziło skojarzenia z zamrożoną pulą genową i naturalnym kriobankiem.

Nowe odkrycia rzucają niespodziewane światło na tajemnicze imperium mongolskich koczowników

6 listopada 2020, 04:38Z relacji sprzed około 2200 lat wiemy, że Chińczycy zmagali się z najazdami tworzących potężną konfederację plemion koczowników Xiongnu. Ich najazdy były zresztą jedną z przyczyn, dla których rozbudowywano na północy system umocnień, który przekształcił się w Wielki Mur Chiński. Dotychczas informacje o Xiongnu pochodziły wyłącznie z tego, co pisali o nich wrogowie. Teraz archeolodzy zdobyli na ich temat niespodziewane informacje.

Atak na Skype'a

26 marca 2007, 11:04Skype został zaatakowany przez nową odmianę konia trojańskiego Stration. Szkodliwy kod rozprzestrzenia się za pośrednictwem odnośnika rozsyłanego do posiadaczy Skype’a.

Nowy trojan atakuje Androida

6 października 2014, 09:32Nowo odkryty koń trojański, który atakuje system Android, wymazuje dane z karty SD, blokuje aplikacje takie jak WhatsApp, Facebook czy Hangout oraz uniemożliwia korzystanie z domyślnej aplikacji do korzystania z SMS-ów. Sam za to wysyła co 5 sekund SMS-y do wszystkich kontaktów z książki adresowej

Rzymsko-germańskie bóstwo ze Stuttgartu było częścią wielkiej kolumny Jowisza

2 maja 2024, 11:34W Bad Cannstatt, najstarszej dzielnicy Stuttgartu, archeolodzy pracujący na terenie rozbudowy miejscowej szkoły, znaleźli niepozorny kamień, który okazał się silnie zwietrzałą rzeźbą przedstawiającą rzymsko-germańskie bóstwo. W latach 100–150 znajdował się tutaj fort rzymskiej kawalerii, po czym do roku ok. 260 rozwijało się intensywnie osadnictwo cywilne. Znaleziona właśnie rzeźba niewątpliwie ma związek z odkryciami dokonanymi ponad 100 lat temu.

I tylko koni żal...

5 maja 2009, 14:40Co to jest: waży około 500 kg, porusza się z prędkością do 50 km/h i dźwiga swoją masę wyłącznie na palcach? To koń, i to nie byle jaki, bo wyścigowy. Czy ryzykuje swoim zdrowiem? Z pewnością. Czy jest szybki? Tak, ale jak pokazują najnowsze badania, wcale nie szybszy, niż kilkadziesiąt lat temu. Z pewnością jest za to bardziej wrażliwy na kontuzje.

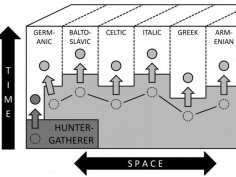

Język skandynawskich łowców-zbieraczy trafił do indoeuropejskiego

2 października 2017, 13:24Przed około 5000 lat do Europy napłynęli przedstawiciele kultury grobów jamowych. Była to jedna z najważniejszych migracji w dziejach starego kontynentu. Przybysze przynieśli ze sobą bowiem tak ważne innowacje jak wozy zaopatrzone w koła oraz produkcję żywności z mleka. Przynieśli też ze sobą nowy język. Z czasem protoindoeuropejski zdominował Europę i od niego pochodzą języki, których używamy.

Atak na Anonimowych

5 marca 2012, 06:39Jak poinformowała firma Symantec, w styczniu Anonimowi padli ofiarami cyberprzestępców. Stało się to przy okazji ataku Anonimowych na amerykański Departament Sprawiedliwości.

Fascynujące odkrycie w Pompejach. Zwłoki dwóch mężczyzn zabitych przez lawinę piroklastyczną

23 listopada 2020, 04:52W Pompejach dokonano kolejnego fascynującego odkrycia. Tym razem są nim niemal idealnie zachowane szczątki dwóch mężczyzn – najprawdopodobniej niewolnika i jego pana. Naukowcy sądzą, że obaj zginęli podczas próby ucieczki. Ich szczątki znaleziono w willi na obrzeżach Pompejów.

« poprzednia strona następna strona » 1 2 3 4 5 6 7 8 9